Padan-ke-padan: Perbedaan antara revisi

Menambahkan konten dari artikel Wikipedia Bahasa Inggris en:Peer-to-peer (oldid 1109604429); lihat sejarahnya untuk atribusi. Tag: halaman dengan galat kutipan VisualEditor |

Menambahkan konten dari artikel Wikipedia Bahasa Inggris en:Peer-to-peer (oldid 1109604429); lihat sejarahnya untuk atribusi. |

||

| Baris 13: | Baris 13: | ||

== Sejarah perkembangan == |

== Sejarah perkembangan == |

||

{{Kembangkan bagian}} |

{{Kembangkan bagian}} |

||

Meskipun sistem P2P sebelumnya telah digunakan di banyak bidang,<ref name="D. Barkai, |

Meskipun sistem P2P sebelumnya telah digunakan di banyak bidang,<ref name="D. Barkai, 2002" /> konsep ini dipopulerkan oleh sistem berbagi-file (''file sharing'') seperti aplikasi berbagi-musik [[Napster]] (rilis pertama kali pada tahun 1999). Konsep dasar dari komputasi peer-to-peer sebelumnya telah direncanakan pada masa awal sistem perangkat lunak dan jaringan, yang dapat ditelusuri kembali sampai ke prinsip-prinsip yang dinyatakan dalam [[Request for Comments]] pertama, <nowiki>RFC 1</nowiki>.<ref>{{Cite journal|last=Crocker|first=S.|date=1969-04|title=Host Software|url=https://www.rfc-editor.org/rfc/rfc1|language=en|doi=10.17487/RFC0001|issn=2070-1721}}</ref> |

||

[[Tim Berners-Lee]] membayangkan [[World wide web|World Wide Web]] akan menyerupai sebuah jaringan P2P, mengasumsikan bahwa setiap pengguna web akan menjadi editor dan kontributor aktif, dalam membuat dan menghubungkan konten untuk membentuk "web" tautan yang saling terkait. Keadaan Internet di masa awal lebih terbuka daripada saat ini, dalam artian dua mesin yang terhubung ke Internet dapat mengirim paket satu sama lain tanpa ''firewall'' dan langkah-langkah keamanan lainnya.<ref name="Oram, A. 2001">{{Cite book|date=2001|url=https://archive.org/details/peertopeerharnes00oram_0|title=Peer-to-peer: harnessing the benefits of a disruptive technologies|location=[[Sebastopol, California]]|publisher=O'Reilly|isbn=9780596001100|editor-last=Oram|editor-first=Andrew|language=en|oclc=123103147}}</ref> Pemikiran ini jauh berbeda dengan struktur web "yang menyiarkan" yang telah berkembang pada masa-masa berikutnya.<ref>{{cite web|last=Berners-Lee|first=Tim|date=August 1996|title=The World Wide Web: Past, Present and Future|url=http://www.w3.org/People/Berners-Lee/1996/ppf.html|access-date=5 November 2011}}</ref><ref>{{cite journal|last1=Sandhu|first1=R.|last2=Zhang|first2=X.|date=2005|title=Peer-to-peer access control architecture using trusted computing technology|url=https://doi.org/10.1145/1063979.1064005|journal=Proceedings of the Tenth ACM Symposium on Access Control Models and Technologies - SACMAT '05|pages=147–158|doi=10.1145/1063979.1064005|isbn=1595930450|s2cid=1478064}}</ref><ref name="Steinmetz, R. 2005 pp. 9-16">{{Cite book|last1=Steinmetz|first1=Ralf|last2=Wehrle|first2=Klaus|date=2005|title=Peer-to-Peer Systems and Applications|publisher=Springer, Berlin, Heidelberg|isbn=9783540291923|series=Lecture Notes in Computer Science|pages=9–16|language=en|chapter=2. What Is This “Peer-to-Peer” About?|doi=10.1007/11530657_2}}</ref> Sebagai pendahulu Internet, ARPANET adalah jaringan klien-peladen yang sukses, sedemikian sehingga "setiap node yang berpartisipasi dapat meminta dan melayani konten." Namun, ARPANET tidak ''self-organized'', dan tidak memiliki kemampuan untuk "menyediakan sarana untuk konteks atau ''routing'' berbasis konten di luar [[Perutean|perutean (''routing'')]] 'sederhana' berbasis alamat."<ref name="Steinmetz, R. 2005 pp. 9-16" /> |

[[Tim Berners-Lee]] membayangkan [[World wide web|World Wide Web]] akan menyerupai sebuah jaringan P2P, mengasumsikan bahwa setiap pengguna web akan menjadi editor dan kontributor aktif, dalam membuat dan menghubungkan konten untuk membentuk "web" tautan yang saling terkait. Keadaan Internet di masa awal lebih terbuka daripada saat ini, dalam artian dua mesin yang terhubung ke Internet dapat mengirim paket satu sama lain tanpa ''firewall'' dan langkah-langkah keamanan lainnya.<ref name="Oram, A. 2001">{{Cite book|date=2001|url=https://archive.org/details/peertopeerharnes00oram_0|title=Peer-to-peer: harnessing the benefits of a disruptive technologies|location=[[Sebastopol, California]]|publisher=O'Reilly|isbn=9780596001100|editor-last=Oram|editor-first=Andrew|language=en|oclc=123103147}}</ref> Pemikiran ini jauh berbeda dengan struktur web "yang menyiarkan" yang telah berkembang pada masa-masa berikutnya.<ref>{{cite web|last=Berners-Lee|first=Tim|date=August 1996|title=The World Wide Web: Past, Present and Future|url=http://www.w3.org/People/Berners-Lee/1996/ppf.html|access-date=5 November 2011}}</ref><ref>{{cite journal|last1=Sandhu|first1=R.|last2=Zhang|first2=X.|date=2005|title=Peer-to-peer access control architecture using trusted computing technology|url=https://doi.org/10.1145/1063979.1064005|journal=Proceedings of the Tenth ACM Symposium on Access Control Models and Technologies - SACMAT '05|pages=147–158|doi=10.1145/1063979.1064005|isbn=1595930450|s2cid=1478064}}</ref><ref name="Steinmetz, R. 2005 pp. 9-16">{{Cite book|last1=Steinmetz|first1=Ralf|last2=Wehrle|first2=Klaus|date=2005|title=Peer-to-Peer Systems and Applications|publisher=Springer, Berlin, Heidelberg|isbn=9783540291923|series=Lecture Notes in Computer Science|pages=9–16|language=en|chapter=2. What Is This “Peer-to-Peer” About?|doi=10.1007/11530657_2}}</ref> Sebagai pendahulu Internet, ARPANET adalah jaringan klien-peladen yang sukses, sedemikian sehingga "setiap node yang berpartisipasi dapat meminta dan melayani konten." Namun, ARPANET tidak ''self-organized'', dan tidak memiliki kemampuan untuk "menyediakan sarana untuk konteks atau ''routing'' berbasis konten di luar [[Perutean|perutean (''routing'')]] 'sederhana' berbasis alamat."<ref name="Steinmetz, R. 2005 pp. 9-16" /> |

||

| Baris 30: | Baris 30: | ||

==== Jaringan terstruktur ==== |

==== Jaringan terstruktur ==== |

||

[[Berkas:Structured_(DHT)_peer-to-peer_network_diagram.png|jmpl| |

[[Berkas:Structured_(DHT)_peer-to-peer_network_diagram.png|jmpl|Diagram jaringan ''overlay'' untuk sebuah jaringan P2P terstruktur, yang menggunakan sebuah [[Tabel Hash Terdistribusi|tabel hash terdistribusi]] untuk mengidentifikasi dan menemukan simpul/sumber daya.]] |

||

Dalam ''jaringan P2P terstruktur'', ''overlay'' diatur ke dalam suatu topologi tertentu, dan protokol memastikan bahwa setiap node dapat secara efisien<ref>Umumnya mendekati [[Notasi O besar|O(log N)]], dengan N adalah banyak simpul dalam sistem P2P.{{citation needed|date=July 2013}}</ref> mencari file/sumber daya di jaringan, bahkan jika sumber daya tersebut sangat langka. |

Dalam ''jaringan P2P terstruktur'', ''overlay'' diatur ke dalam suatu topologi tertentu, dan protokol memastikan bahwa setiap node dapat secara efisien<ref>Umumnya mendekati [[Notasi O besar|O(log N)]], dengan N adalah banyak simpul dalam sistem P2P.{{citation needed|date=July 2013}}</ref> mencari file/sumber daya di jaringan, bahkan jika sumber daya tersebut sangat langka. |

||

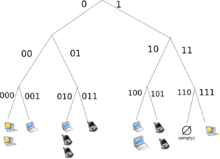

[[Berkas:DHT_en.svg|jmpl|Tabel hash terdistribusi]] |

[[Berkas:DHT_en.svg|jmpl|Tabel hash terdistribusi.]] |

||

Jenis yang paling umum dari jaringan P2P terstruktur menerapkan [[Tabel Hash Terdistribusi|tabel hash terdistribusi]] (''Distributed Hash Table'', DHT).<ref>Other design choices include overlay rings and d-Torus. See for example {{cite journal|last1=Bandara|first1=H. M. N. D.|last2=Jayasumana|first2=A. P.|year=2012|title=Collaborative Applications over Peer-to-Peer Systems – Challenges and Solutions|journal=Peer-to-Peer Networking and Applications|volume=6|issue=3|pages=257|arxiv=1207.0790|bibcode=2012arXiv1207.0790D|doi=10.1007/s12083-012-0157-3|s2cid=14008541}}</ref><ref>R. Ranjan, A. Harwood, and R. Buyya, "Peer-to-peer based resource discovery in global grids: a tutorial," ''IEEE Commun. Surv.'', vol. 10, no. 2. and P. Trunfio, "Peer-to-Peer resource discovery in Grids: Models and systems," ''Future Generation Computer Systems'' archive, vol. 23, no. 7, Aug. 2007.</ref> Jaringan ini menggunakan varian [[hashing yang konsisten]] untuk menetapkan kepemilikan setiap berkas ke rekan tertentu.<ref>{{cite book|last1=Kelaskar|first1=M.|last2=Matossian|first2=V.|last3=Mehra|first3=P.|last4=Paul|first4=D.|last5=Parashar|first5=M.|year=2002|url=http://portal.acm.org/citation.cfm?id=873218|title=A Study of Discovery Mechanisms for Peer-to-Peer Application|isbn=9780769515823|pages=444–}}</ref><ref name="P2P_API">{{cite book|last1=Dabek|first1=Frank|last2=Zhao|first2=Ben|last3=Druschel|first3=Peter|last4=Kubiatowicz|first4=John|last5=Stoica|first5=Ion|year=2003|title=Towards a Common API for Structured Peer-to-Peer Overlays|journal=Peer-to-Peer Systems II|isbn=978-3-540-40724-9|series=Lecture Notes in Computer Science|volume=2735|pages=33–44|citeseerx=10.1.1.12.5548|doi=10.1007/978-3-540-45172-3_3}}</ref> Hal ini memungkinkan peer untuk mencari sumber daya di jaringan menggunakan [[tabel hash]]: yaitu, pasangan (''kunci'', ''nilai'') disimpan dalam DHT, dan setiap rekan yang berpartisipasi dapat secara efisien mengambil nilai yang terkait dengan kunci yang diberikan.<ref>Gurmeet Singh Manku. [http://www-db.stanford.edu/~manku/phd/index.html Dipsea: A Modular Distributed Hash Table] {{webarchive|url=https://web.archive.org/web/20040910154927/http://www-db.stanford.edu/~manku/phd/index.html|date=2004-09-10}}. Ph. D. Thesis (Stanford University), August 2004.</ref><ref>Moni Naor and Udi Wieder. [http://www.wisdom.weizmann.ac.il/~naor/PAPERS/dh.pdf Novel Architectures for P2P Applications: the Continuous-Discrete Approach]. Proc. SPAA, 2003.</ref> |

Jenis yang paling umum dari jaringan P2P terstruktur menerapkan [[Tabel Hash Terdistribusi|tabel hash terdistribusi]] (''Distributed Hash Table'', DHT).<ref>Other design choices include overlay rings and d-Torus. See for example {{cite journal|last1=Bandara|first1=H. M. N. D.|last2=Jayasumana|first2=A. P.|year=2012|title=Collaborative Applications over Peer-to-Peer Systems – Challenges and Solutions|journal=Peer-to-Peer Networking and Applications|volume=6|issue=3|pages=257|arxiv=1207.0790|bibcode=2012arXiv1207.0790D|doi=10.1007/s12083-012-0157-3|s2cid=14008541}}</ref><ref>R. Ranjan, A. Harwood, and R. Buyya, "Peer-to-peer based resource discovery in global grids: a tutorial," ''IEEE Commun. Surv.'', vol. 10, no. 2. and P. Trunfio, "Peer-to-Peer resource discovery in Grids: Models and systems," ''Future Generation Computer Systems'' archive, vol. 23, no. 7, Aug. 2007.</ref> Jaringan ini menggunakan varian [[hashing yang konsisten]] untuk menetapkan kepemilikan setiap berkas ke rekan tertentu.<ref>{{cite book|last1=Kelaskar|first1=M.|last2=Matossian|first2=V.|last3=Mehra|first3=P.|last4=Paul|first4=D.|last5=Parashar|first5=M.|year=2002|url=http://portal.acm.org/citation.cfm?id=873218|title=A Study of Discovery Mechanisms for Peer-to-Peer Application|isbn=9780769515823|pages=444–}}</ref><ref name="P2P_API">{{cite book|last1=Dabek|first1=Frank|last2=Zhao|first2=Ben|last3=Druschel|first3=Peter|last4=Kubiatowicz|first4=John|last5=Stoica|first5=Ion|year=2003|title=Towards a Common API for Structured Peer-to-Peer Overlays|journal=Peer-to-Peer Systems II|isbn=978-3-540-40724-9|series=Lecture Notes in Computer Science|volume=2735|pages=33–44|citeseerx=10.1.1.12.5548|doi=10.1007/978-3-540-45172-3_3}}</ref> Hal ini memungkinkan peer untuk mencari sumber daya di jaringan menggunakan [[tabel hash]]: yaitu, pasangan (''kunci'', ''nilai'') disimpan dalam DHT, dan setiap rekan yang berpartisipasi dapat secara efisien mengambil nilai yang terkait dengan kunci yang diberikan.<ref>Gurmeet Singh Manku. [http://www-db.stanford.edu/~manku/phd/index.html Dipsea: A Modular Distributed Hash Table] {{webarchive|url=https://web.archive.org/web/20040910154927/http://www-db.stanford.edu/~manku/phd/index.html|date=2004-09-10}}. Ph. D. Thesis (Stanford University), August 2004.</ref><ref>Moni Naor and Udi Wieder. [http://www.wisdom.weizmann.ac.il/~naor/PAPERS/dh.pdf Novel Architectures for P2P Applications: the Continuous-Discrete Approach]. Proc. SPAA, 2003.</ref> |

||

| Baris 46: | Baris 46: | ||

=== Keamanan dan kepercayaan === |

=== Keamanan dan kepercayaan === |

||

Sistem peer-to-peer menimbulkan tantangan unik dari perspektif [[keamanan komputer]]. Seperti bentuk [[perangkat lunak]] lainnya, aplikasi P2P bisa mengandung [[Kerentanan (komputasi)|kerentanan]]. Sifat perangkat lunak P2P yang membuat hal ini sangat berbahaya fakta aplikasi P2P bertindak sebagai peladen sekaligus klien, yang berarti bahwa aplikasi ini bisa lebih rentan terhadap [[Eksploit (keamanan komputer)|eksploitasi jarak jauh]].<ref>{{cite book|last=Vu|first=Quang H.|year=2010|title=Peer-to-Peer Computing: Principles and Applications|publisher=Springer|isbn=978-3-642-03513-5|pages=157–159|display-authors=etal}}</ref> |

|||

Serangan perutean |

|||

=== |

==== Serangan perutean ==== |

||

Karena setiap rekan memainkan peran dalam perutean (''routing'') lalu lintas data (''traffic'') pada jaringan, pengguna jahat dapat melakukan berbagai "serangan perutean", atau serangan [[Denial of service|''denial of service'']]. Contoh serangan perutean yang umum termasuk: "rute pencarian yang salah" di mana rekan yang berbahaya sengaja meneruskan permintaan secara tidak benar atau mengembalikan hasil yang salah, "pembaruan rute yang salah" di mana rekan yang berbahaya merusak tabel perutean rekan tetangga dengan mengirimkan informasi yang salah, dan "partisi jaringan perutean yang salah" di mana ketika rekan-baru bergabung, mereka melakukan ''bootstrap'' melalui rekan yang berbahaya, yang menempatkan rekan-baru di partisi jaringan yang diisi oleh rekan-rekan berbahaya lainnya. |

|||

==== Data yang rusak dan malware ==== |

|||

{{See also|Validasi data|Malware}} |

|||

Tingkat keberadaan (prevalensi) [[malware]] bervariasi antar protokol P2P yang berbeda. Studi yang menganalisis penyebaran malware pada jaringan P2P menemukan, sebagai contoh, bahwa 63% dari permintaan unduhan yang dijawab pada jaringan [[gnutella]] mengandung beberapa bentuk malware, sedangkan hanya 3% dari konten di [[OpenFT]] yang mengandung malware. Dalam kedua kasus tersebut, tiga jenis malware yang paling umum menyumbang sebagian besar kasus (99% di gnutella, dan 65% di OpenFT). Studi lain yang menganalisis lalu lintas di jaringan [[Kazaa]] menemukan bahwa 15% dari 500,000 sampel berkas yang diambil terinfeksi setidaknya satu dari 365 [[virus komputer]] berbeda.<ref>{{cite book|last=Goebel|first=Jan|year=2007|title=Detection of Intrusions and Malware, and Vulnerability Assessment: 4th International Conference, DIMVA 2007 Lucerne, Switzerland, July 12-13, 2007 Proceedings|publisher=Springer|isbn=9783540736134|editor-last=Hämmerli|editor-first=Bernhard Markus|page=112|chapter=Measurement and Analysis of Autonomous Spreading Malware in a University Environment|display-authors=etal|editor2-last=Sommer|editor2-first=Robin|chapter-url=https://books.google.com/books?id=M0PfEaVa9QIC&pg=PA112}}</ref> |

|||

Data yang rusak juga dapat didistribusikan di jaringan P2P dengan memodifikasi berkas yang sudah dibagikan di jaringan. Misalnya, pada jaringan [[FastTrack]], [[RIAA]] berhasil memasukkan potongan palsu ke dalam unduhan dan berkas yang diunduh (kebanyakan berkas [[MP3]]). Berkas yang terinfeksi virus RIAA tidak dapat digunakan setelahnya dan berisi kode berbahaya. RIAA juga diketahui telah mengunggah musik dan film palsu ke jaringan P2P untuk mencegah aktivitas berbagi-berkas ilegal.<ref>{{cite news|last=Sorkin|first=Andrew Ross|date=4 May 2003|title=Software Bullet Is Sought to Kill Musical Piracy|url=https://www.nytimes.com/2003/05/04/business/04MUSI.html|newspaper=New York Times|access-date=5 November 2011}}</ref> Akibatnya, jaringan P2P saat ini telah mengalami peningkatan yang sangat besar dalam hal keamanan dan mekanisme verifikasi file. [[Rantai hash|Hashing]] modern, [[Verifikasi berkas|verifikasi ''chunk'']] dan metode-metode enkripsi yang berbeda telah membuat sebagian besar jaringan tahan terhadap hampir semua jenis serangan, bahkan ketika sebagian besar dari jaringan masing-masing telah digantikan oleh host yang dipalsukan atau tidak berfungsi.<ref>{{cite techreport|first=Vivek|last=Singh|first2=Himani|last2=Gupta|title=Anonymous File Sharing in Peer to Peer System by Random Walks|number=123456789/9306|institution=SRM University|year=2012}}</ref> |

|||

=== Jaringan komputer yang tangguh dan terskalakan === |

=== Jaringan komputer yang tangguh dan terskalakan === |

||

| Baris 63: | Baris 70: | ||

== Referensi == |

== Referensi == |

||

<references /> |

<references responsive="" /> |

||

Revisi per 20 September 2022 10.24

Halaman ini sedang dipersiapkan dan dikembangkan sehingga mungkin terjadi perubahan besar. Anda dapat membantu dalam penyuntingan halaman ini. Halaman ini terakhir disunting oleh Kekavigi (Kontrib • Log) 620 hari 61 menit lalu. Jika Anda melihat halaman ini tidak disunting dalam beberapa hari, mohon hapus templat ini. |

Jaringan atau komputasi peer-to-peer (P2P) adalah arsitektur aplikasi yang terdistribusi, yang membagi beban kerja atau tugas antar rekan-rekan (peers) dalam jaringan tersebut. Pada jaringan ini, setiap rekan memiliki hak dan kesempatan berpartisipasi yang sama.[1] Contoh rekan dalam jaringan P2P dapat berupa komputer, smartphone, dan/atau perangkat IoT.

Setiap rekan akan menyediakan sebagian dari sumber daya mereka, seperti daya pemrosesan, penyimpanan data, maupun bandwidth koneksi, agar dapat dipakai secara langsung oleh para anggota jaringan; tanpa perlu menggunakan peladen (server) atau host yang stabil.[2] Setiap rekan adalah penyedia dan konsumen sumber daya, berbeda dengan model klien-peladen yang membedakan siapa penyedia sumber daya dan siapa yang mengonsumsinya.[3]

Walau jaringan P2P sebelumnya telah banyak digunakan di banyak bidang,[4] arsitektur ini menjadi populer karena sistem berbagi-berkas (file sharing) Napster yang pertama kali rilis pada tahun 1999.[5]

Sementara sistem rekan-ke-rekan sebelumnya telah digunakan di banyak domain aplikasi, arsitektur dipopulerkan oleh sistem berbagi berkas Napster, awalnya dirilis pada tahun 1999. Konsep ini telah mengilhami struktur dan filosofi yang baru di banyak bidang interaksi manusia. Dalam konteks sosial seperti itu, jaringan P2P (sebagai meme) mengacu pada sebuah jejaring sosial egaliter yang berkembang di dalam masyarakat, yang dimungkinkan oleh teknologi internet secara umum.

Sejarah perkembangan

Bagian ini memerlukan pengembangan. Anda dapat membantu dengan mengembangkannya. |

Meskipun sistem P2P sebelumnya telah digunakan di banyak bidang,[4] konsep ini dipopulerkan oleh sistem berbagi-file (file sharing) seperti aplikasi berbagi-musik Napster (rilis pertama kali pada tahun 1999). Konsep dasar dari komputasi peer-to-peer sebelumnya telah direncanakan pada masa awal sistem perangkat lunak dan jaringan, yang dapat ditelusuri kembali sampai ke prinsip-prinsip yang dinyatakan dalam Request for Comments pertama, RFC 1.[6]

Tim Berners-Lee membayangkan World Wide Web akan menyerupai sebuah jaringan P2P, mengasumsikan bahwa setiap pengguna web akan menjadi editor dan kontributor aktif, dalam membuat dan menghubungkan konten untuk membentuk "web" tautan yang saling terkait. Keadaan Internet di masa awal lebih terbuka daripada saat ini, dalam artian dua mesin yang terhubung ke Internet dapat mengirim paket satu sama lain tanpa firewall dan langkah-langkah keamanan lainnya.[7] Pemikiran ini jauh berbeda dengan struktur web "yang menyiarkan" yang telah berkembang pada masa-masa berikutnya.[8][9][10] Sebagai pendahulu Internet, ARPANET adalah jaringan klien-peladen yang sukses, sedemikian sehingga "setiap node yang berpartisipasi dapat meminta dan melayani konten." Namun, ARPANET tidak self-organized, dan tidak memiliki kemampuan untuk "menyediakan sarana untuk konteks atau routing berbasis konten di luar perutean (routing) 'sederhana' berbasis alamat."[10]

Arsitektur

Jaringan P2P didesain dengan gagasan simpul (node) rekan pada jaringan dapat berfungsi secara simultan sebagai "klien" dan "peladen" ke simpul-simpu lain. Model pengaturan jaringan ini berbeda dari model klien-peladen yang arah komunikasi biasanya terjadi ke dan dari peladen pusat. Contoh tipikal dari proses transfer berkas yang menggunakan model klien-peladen adalah layanan Protokol Transfer Berkas (File Transfer Protocol, FTP). Pada model ini, tujuan klien dan peladen berbeda: klien memulai transfer (permintaan), dan peladen memenuhi permintaan.

Perutean dan penemuan sumber daya

Jaringan P2P umumnya mengimplementasikan beberapa bentuk jaringan overlay virtual di atas topologi jaringan fisik, di mana simpul-simpul dalam overlay membentuk subset dari simpul-simpul dalam jaringan fisik. Pertukaran data dilakukan secara langsung melalui jaringan TCP/IP yang mendasari jaringan P2P. Walaupun demikian, rekan-rekan masih dapat berkomunikasi satu sama lain secara langsung pada lapisan aplikasi, dengan menggunakan tautan-tautan logical overlay (masing-masing sesuai dengan jalur pada jaringan fisik yang mendasarinya). Overlay digunakan untuk pengindeksan dan penemuan rekan, dan membuat sistem P2P independen dari topologi jaringan fisik. Berdasarkan bagaimana simpul-simpul dihubungkan satu sama lain dalam jaringan overlay, dan bagaimana sumber daya diindeks dan ditempatkan, jaringan P2P dapat diklasifikasikan sebagai jaringan tidak terstruktur atau jaringan terstruktur (atau sebagai hibrida di antara keduanya).[11][12][13]

Jaringan tidak terstruktur

Jaringan peer-to-peer yang tidak terstruktur tidak memaksakan desain struktur tertentu pada jaringan overlay, melainkan dibentuk oleh simpul-simpul yang secara acak membentuk koneksi satu sama lain.[14] (Gnutella, Gosip, and Kazaa adalah contoh protokol P2P yang tidak terstruktur).[15] Karena tidak ada struktur yang dipaksakan secara global, jaringan tidak terstruktur mudah untuk dibangun dan memungkinkan untuk optimasi lokal ke berbagai wilayah overlay.[16] Selain itu, karena setiap rekan dalam jaringan memiliki peran yang sama, jaringan tidak terstruktur sangat tangguh dalam menghadapi tingkat "churn" yang tinggi -- yaitu, ketika sejumlah besar rekan sering bergabung dan/atau meninggalkan jaringan.[17][18]

Namun, keterbatasan utama dari jaringan jenis ini juga muncul dari kurangnya struktur. Secara khusus, ketika rekan ingin menemukan data yang diinginkan di dalam jaringan, jaringan perlu dibanjiri (flooding) permintaan agar dapat menemukan sebanyak mungkin rekan yang memiliki data tersebut. Flooding menyebabkan jumlah lalu lintas sinyal yang sangat tinggi dalam jaringan, menggunakan lebih banyak CPU/memori (karena mengharuskan setiap rekan untuk memproses semua permintaan pencarian), dan tidak memastikan bahwa permintaan pencarian akan selalu terselesaikan. Lebih jauh lagi, karena tidak ada korelasi antara rekan dan data yang ia dikelola, tidak ada jaminan bahwa flooding akan menemukan rekan yang memiliki data yang diinginkan. Data populer kemungkinan tersedia di beberapa rekan, dan setiap rekan yang mencarinya kemungkinan akan menemukan hal yang sama. Tetapi jika sebuah rekan mencari data langka yang hanya dimiliki oleh beberapa rekan lain, maka sangat kecil kemungkinannya pencarian itu akan berhasil.[19]

Jaringan terstruktur

Dalam jaringan P2P terstruktur, overlay diatur ke dalam suatu topologi tertentu, dan protokol memastikan bahwa setiap node dapat secara efisien[20] mencari file/sumber daya di jaringan, bahkan jika sumber daya tersebut sangat langka.

Jenis yang paling umum dari jaringan P2P terstruktur menerapkan tabel hash terdistribusi (Distributed Hash Table, DHT).[21][22] Jaringan ini menggunakan varian hashing yang konsisten untuk menetapkan kepemilikan setiap berkas ke rekan tertentu.[23][24] Hal ini memungkinkan peer untuk mencari sumber daya di jaringan menggunakan tabel hash: yaitu, pasangan (kunci, nilai) disimpan dalam DHT, dan setiap rekan yang berpartisipasi dapat secara efisien mengambil nilai yang terkait dengan kunci yang diberikan.[25][26]

Namun, untuk merutekan (routing) lalu lintas data secara efisien melalui jaringan, rekan-rekan dalam overlay terstruktur harus memelihara daftar tetangga[27] yang memenuhi kriteria tertentu. Hal ini membuat mereka kurang tangguh dalam jaringan dengan tingkat churn yang tinggi (yaitu dengan sejumlah besar rekan yang sering bergabung dan meninggalkan jaringan).[28][29] Pada evaluasi yang lebih baru dari solusi penemuan sumber daya P2P di bawah beban kerja nyata, terdapat beberapa masalah dalam solusi berbasis DHT seperti biaya tinggi untuk mempromosikan/menemukan sumber daya dan ketidakseimbangan beban statis dan dinamis.[30]

Jaringan terdistribusi penting yang menggunakan DHT antara lain: Tixati, sebuah alternatif untuk pelacak terdistribusi BitTorrent; jaringan Kad, botnet Storm, dan YaCy. Beberapa proyek penelitian terkemuka termasuk proyek Chord, Kademlia, utilitas penyimpanan PAST; P-Grid, sebuah jaringan overlay yang berkembang dan self-organized; dan sistem distribusi konten CoopNet.[31] Jaringan berbasis DHT juga telah banyak digunakan untuk menghasilkan penemuan sumber daya yang efisien[32][33] untuk sistem komputasi grid (grid computing), yang membantu dalam masalah manajemen sumber daya dan penjadwalan aplikasi.

Model hibrida

Model hibrida adalah kombinasi dari model P2P dan klien-peladen.[34] Model hibrida yang umum memiliki sebuah server pusat yang membantu rekan-rekan menemukan satu sama lain. Spotify adalah contoh model hibrida [hingga tahun 2014]. Ada berbagai model hibrida, yang semuanya membuat tarik ulur (trade-off) antara fungsionalitas terpusat yang disediakan oleh: jaringan peladen/klien yang terstruktur, dan kesetaraan fungsi rekan-rekan yang diberikan oleh jaringan P2P murni yang tidak terstruktur. Saat ini, model hibrida memiliki kinerja yang lebih baik daripada jaringan tidak terstruktur murni atau jaringan terstruktur murni karena beberapa fungsi tertentu, seperti pencarian, memang memerlukan fungsionalitas terpusat tetapi mendapat manfaat dari agregasi rekan yang terdesentralisasi yang disediakan oleh jaringan tidak terstruktur.[35]

Sistem distribusi konten CoopNet

Sistem distribusi CoopNet (Cooperative Networking, Jejaring Kooperatif) adalah sistem yang diusulkan untuk pelayanan off-loading ke rekan yang baru saja mengunduh konten. Sistem ini diusulkan oleh ilmuwan komputer Venkata N. Padmanabhan dan Kunwadee Sripanidkulchai, bekerja di Microsoft Research dan Universitas Carnegie Mellon.[36][37] Ketika sebuah peladen mengalami peningkatan beban, peladen akan mengalihkan rekan yang masuk ke rekan lain yang telah setuju untuk menyalin konten, sehingga mengurangi keseimbangan off-loading dari peladen. Semua informasi disimpan di peladen. Sistem ini memanfaatkan fakta bahwa kemacetan (bottleneck) yang terjadi kemungkinan besar berada di bandwidth keluar daripada di CPU, yang mengakibatkan desain sistem ini berpusat pada server. Sistem ini mengalihkan rekan ke rekan-rekan lain yang "terletak dekat dengan IP" tetangganya (pada rentang prefix yang sama) dalam upaya untuk menggunakan lokalitas. Jika beberapa rekan memiliki berkas yang sama, maka rekan akan memilih tetangga yang tercepat.

Keamanan dan kepercayaan

Sistem peer-to-peer menimbulkan tantangan unik dari perspektif keamanan komputer. Seperti bentuk perangkat lunak lainnya, aplikasi P2P bisa mengandung kerentanan. Sifat perangkat lunak P2P yang membuat hal ini sangat berbahaya fakta aplikasi P2P bertindak sebagai peladen sekaligus klien, yang berarti bahwa aplikasi ini bisa lebih rentan terhadap eksploitasi jarak jauh.[38]

Serangan perutean

Karena setiap rekan memainkan peran dalam perutean (routing) lalu lintas data (traffic) pada jaringan, pengguna jahat dapat melakukan berbagai "serangan perutean", atau serangan denial of service. Contoh serangan perutean yang umum termasuk: "rute pencarian yang salah" di mana rekan yang berbahaya sengaja meneruskan permintaan secara tidak benar atau mengembalikan hasil yang salah, "pembaruan rute yang salah" di mana rekan yang berbahaya merusak tabel perutean rekan tetangga dengan mengirimkan informasi yang salah, dan "partisi jaringan perutean yang salah" di mana ketika rekan-baru bergabung, mereka melakukan bootstrap melalui rekan yang berbahaya, yang menempatkan rekan-baru di partisi jaringan yang diisi oleh rekan-rekan berbahaya lainnya.

Data yang rusak dan malware

Tingkat keberadaan (prevalensi) malware bervariasi antar protokol P2P yang berbeda. Studi yang menganalisis penyebaran malware pada jaringan P2P menemukan, sebagai contoh, bahwa 63% dari permintaan unduhan yang dijawab pada jaringan gnutella mengandung beberapa bentuk malware, sedangkan hanya 3% dari konten di OpenFT yang mengandung malware. Dalam kedua kasus tersebut, tiga jenis malware yang paling umum menyumbang sebagian besar kasus (99% di gnutella, dan 65% di OpenFT). Studi lain yang menganalisis lalu lintas di jaringan Kazaa menemukan bahwa 15% dari 500,000 sampel berkas yang diambil terinfeksi setidaknya satu dari 365 virus komputer berbeda.[39]

Data yang rusak juga dapat didistribusikan di jaringan P2P dengan memodifikasi berkas yang sudah dibagikan di jaringan. Misalnya, pada jaringan FastTrack, RIAA berhasil memasukkan potongan palsu ke dalam unduhan dan berkas yang diunduh (kebanyakan berkas MP3). Berkas yang terinfeksi virus RIAA tidak dapat digunakan setelahnya dan berisi kode berbahaya. RIAA juga diketahui telah mengunggah musik dan film palsu ke jaringan P2P untuk mencegah aktivitas berbagi-berkas ilegal.[40] Akibatnya, jaringan P2P saat ini telah mengalami peningkatan yang sangat besar dalam hal keamanan dan mekanisme verifikasi file. Hashing modern, verifikasi chunk dan metode-metode enkripsi yang berbeda telah membuat sebagian besar jaringan tahan terhadap hampir semua jenis serangan, bahkan ketika sebagian besar dari jaringan masing-masing telah digantikan oleh host yang dipalsukan atau tidak berfungsi.[41]

Jaringan komputer yang tangguh dan terskalakan

Penyimpanan dan pencarian yang terdistribusi

Penerapan

Dampak sosial

Dampak politik

Referensi

- ^ Cope, James (2002-04-08). "What's a Peer-to-Peer (P2P) Network?". Computerworld (dalam bahasa Inggris). Diakses tanggal 2021-12-21.

- ^ Rüdiger Schollmeier, A Definition of Peer-to-Peer Networking for the Classification of Peer-to-Peer Architectures and Applications, Proceedings of the First International Conference on Peer-to-Peer Computing, IEEE (2002).

- ^ Bandara, H. M. N. D; A. P. Jayasumana (2012). "Collaborative Applications over Peer-to-Peer Systems – Challenges and Solutions". Peer-to-Peer Networking and Applications. 6 (3): 257–276. arXiv:1207.0790

. Bibcode:2012arXiv1207.0790D. doi:10.1007/s12083-012-0157-3.

. Bibcode:2012arXiv1207.0790D. doi:10.1007/s12083-012-0157-3.

- ^ a b Barkai, David (2001). Peer-to-peer computing : technologies for sharing and collaborating on the net. Hillsboro, OR: Intel Press. ISBN 978-0970284679. OCLC 49354877.

- ^ Saroiu, Stefan; Gummadi, Krishna P.; Gribble, Steven D. (2003-08-01). "Measuring and analyzing the characteristics of Napster and Gnutella hosts". Multimedia Systems (dalam bahasa Inggris). 9 (2): 170–184. doi:10.1007/s00530-003-0088-1. ISSN 1432-1882.

- ^ Crocker, S. (1969-04). "Host Software" (dalam bahasa Inggris). doi:10.17487/RFC0001. ISSN 2070-1721.

- ^ Oram, Andrew, ed. (2001). Peer-to-peer: harnessing the benefits of a disruptive technologies (dalam bahasa Inggris). Sebastopol, California: O'Reilly. ISBN 9780596001100. OCLC 123103147.

- ^ Berners-Lee, Tim (August 1996). "The World Wide Web: Past, Present and Future". Diakses tanggal 5 November 2011.

- ^ Sandhu, R.; Zhang, X. (2005). "Peer-to-peer access control architecture using trusted computing technology". Proceedings of the Tenth ACM Symposium on Access Control Models and Technologies - SACMAT '05: 147–158. doi:10.1145/1063979.1064005. ISBN 1595930450.

- ^ a b Steinmetz, Ralf; Wehrle, Klaus (2005). "2. What Is This "Peer-to-Peer" About?". Peer-to-Peer Systems and Applications. Lecture Notes in Computer Science (dalam bahasa Inggris). Springer, Berlin, Heidelberg. hlm. 9–16. doi:10.1007/11530657_2. ISBN 9783540291923.

- ^ Zhu, Ce; et al., ed. (2010). Streaming Media Architectures: Techniques and Applications: Recent Advances. IGI Global. hlm. 265. ISBN 9781616928339.

- ^ Kamel, Mina; et al. (2007). "Optimal Topology Design for Overlay Networks". Dalam Akyildiz, Ian F. Networking 2007: Ad Hoc and Sensor Networks, Wireless Networks, Next Generation Internet: 6th International IFIP-TC6 Networking Conference, Atlanta, GA, USA, May 14-18, 2007 Proceedings. Springer. hlm. 714. ISBN 9783540726050.

- ^ Ahson, Syed A.; Ilyas, Mohammad, ed. (2008). SIP Handbook: Services, Technologies, and Security of Session Initiation Protocol. Taylor & Francis. hlm. 204. ISBN 9781420066043.

- ^ Filali, Imen; et al. (2011). "A Survey of Structured P2P Systems for RDF Data Storage and Retrieval". Dalam Hameurlain, Abdelkader; et al. Transactions on Large-Scale Data- and Knowledge-Centered Systems III: Special Issue on Data and Knowledge Management in Grid and PSP Systems. Springer. hlm. 21. ISBN 9783642230738.

- ^ Zulhasnine, Mohammed; et al. (2013). "P2P Streaming Over Cellular Networks: Issues, Challenges, and Opportunities". Dalam Pathan; et al. Building Next-Generation Converged Networks: Theory and Practice. CRC Press. hlm. 99. ISBN 9781466507616.

- ^ Chervenak, Ann; Bharathi, Shishir (2008). "Peer-to-peer Approaches to Grid Resource Discovery". Dalam Danelutto, Marco; et al. Making Grids Work: Proceedings of the CoreGRID Workshop on Programming Models Grid and P2P System Architecture Grid Systems, Tools and Environments 12-13 June 2007, Heraklion, Crete, Greece. Springer. hlm. 67. ISBN 9780387784489.

- ^ Jin, Xing; Chan, S.-H. Gary (2010). "Unstructured Peer-to-Peer Network Architectures". Dalam Shen; et al. Handbook of Peer-to-Peer Networking. Springer. hlm. 119. ISBN 978-0-387-09750-3.

- ^ Lv, Qin; et al. (2002). "Can Heterogeneity Make Gnutella Stable?". Dalam Druschel, Peter; et al. Peer-to-Peer Systems: First International Workshop, IPTPS 2002, Cambridge, MA, USA, March 7-8, 2002, Revised Papers. Springer. hlm. 94. ISBN 9783540441793.

- ^ Shen, Xuemin; Yu, Heather; Buford, John; Akon, Mursalin (2009). Handbook of Peer-to-Peer Networking (edisi ke-1st). New York: Springer. hlm. 118. ISBN 978-0-387-09750-3.

- ^ Umumnya mendekati O(log N), dengan N adalah banyak simpul dalam sistem P2P.[butuh rujukan]

- ^ Other design choices include overlay rings and d-Torus. See for example Bandara, H. M. N. D.; Jayasumana, A. P. (2012). "Collaborative Applications over Peer-to-Peer Systems – Challenges and Solutions". Peer-to-Peer Networking and Applications. 6 (3): 257. arXiv:1207.0790

. Bibcode:2012arXiv1207.0790D. doi:10.1007/s12083-012-0157-3.

. Bibcode:2012arXiv1207.0790D. doi:10.1007/s12083-012-0157-3.

- ^ R. Ranjan, A. Harwood, and R. Buyya, "Peer-to-peer based resource discovery in global grids: a tutorial," IEEE Commun. Surv., vol. 10, no. 2. and P. Trunfio, "Peer-to-Peer resource discovery in Grids: Models and systems," Future Generation Computer Systems archive, vol. 23, no. 7, Aug. 2007.

- ^ Kelaskar, M.; Matossian, V.; Mehra, P.; Paul, D.; Parashar, M. (2002). A Study of Discovery Mechanisms for Peer-to-Peer Application. hlm. 444–. ISBN 9780769515823.

- ^ Dabek, Frank; Zhao, Ben; Druschel, Peter; Kubiatowicz, John; Stoica, Ion (2003). Towards a Common API for Structured Peer-to-Peer Overlays. Peer-to-Peer Systems II. Lecture Notes in Computer Science. 2735. hlm. 33–44. CiteSeerX 10.1.1.12.5548

. doi:10.1007/978-3-540-45172-3_3. ISBN 978-3-540-40724-9.

. doi:10.1007/978-3-540-45172-3_3. ISBN 978-3-540-40724-9.

- ^ Gurmeet Singh Manku. Dipsea: A Modular Distributed Hash Table Diarsipkan 2004-09-10 di Wayback Machine.. Ph. D. Thesis (Stanford University), August 2004.

- ^ Moni Naor and Udi Wieder. Novel Architectures for P2P Applications: the Continuous-Discrete Approach. Proc. SPAA, 2003.

- ^ Byung-Gon Chun, Ben Y. Zhao, John D. Kubiatowicz (2005-02-24). "Impact of Neighbor Selection on Performance and Resilience of Structured P2P Networks" (PDF). Diakses tanggal 2019-08-24.

- ^ Kesalahan pengutipan: Tag

<ref>tidak sah; tidak ditemukan teks untuk ref bernamalv-20022 - ^ Li, Deng; et al. (2009). Vasilakos, A.V.; et al., ed. An Efficient, Scalable, and Robust P2P Overlay for Autonomic Communication. Springer. hlm. 329. ISBN 978-0-387-09752-7.

- ^ Bandara, H. M. N. Dilum; Jayasumana, Anura P. (January 2012). "Evaluation of P2P Resource Discovery Architectures Using Real-Life Multi-Attribute Resource and Query Characteristics". IEEE Consumer Communications and Networking Conf. (CCNC '12).

- ^ Korzun, Dmitry; Gurtov, Andrei (November 2012). Structured P2P Systems: Fundamentals of Hierarchical Organization, Routing, Scaling, and Security. Springer. ISBN 978-1-4614-5482-3.

- ^ Ranjan, Rajiv; Chan, Lipo; Harwood, Aaron; Karunasekera, Shanika; Buyya, Rajkumar. "Decentralised Resource Discovery Service for Large Scale Federated Grids" (PDF). Diarsipkan dari versi asli (PDF) tanggal 2008-09-10.

- ^ Ranjan, Rajiv; Harwood, Aaron; Buyya, Rajkumar (1 December 2006). "A Study on Peer-to-Peer Based Discovery of Grid Resource Information" (PDF). Diarsipkan dari versi asli (PDF) tanggal 14 May 2011. Diakses tanggal 25 August 2008.

- ^ Darlagiannis, Vasilios (2005). "Hybrid Peer-to-Peer Systems". Dalam Steinmetz, Ralf; Wehrle, Klaus. Peer-to-Peer Systems and Applications. Springer. ISBN 9783540291923.

- ^ Yang, Beverly; Garcia-Molina, Hector (2001). "Comparing Hybrid Peer-to-Peer Systems" (PDF). Very Large Data Bases. Diakses tanggal 8 October 2013.

- ^ Padmanabhan, Venkata N.[1]; Sripanidkulchai, Kunwadee [2] (2002). The Case for Cooperative Networking (PostScript with addendum). Lecture Notes in Computer Science. Proceedings of the First International Workshop on Peer-to-Peer Systems. Cambridge, MA: Springer (dipublikasikan tanggal March 2002). hlm. 178. doi:10.1007/3-540-45748-8_17. ISBN 978-3-540-44179-3. PDF (Microsoft, with addendum) PDF (Springer, original, fee may be required)

- ^ "CoopNet: Cooperative Networking". Microsoft Research. Project home page.

- ^ Vu, Quang H.; et al. (2010). Peer-to-Peer Computing: Principles and Applications. Springer. hlm. 157–159. ISBN 978-3-642-03513-5.

- ^ Goebel, Jan; et al. (2007). "Measurement and Analysis of Autonomous Spreading Malware in a University Environment". Dalam Hämmerli, Bernhard Markus; Sommer, Robin. Detection of Intrusions and Malware, and Vulnerability Assessment: 4th International Conference, DIMVA 2007 Lucerne, Switzerland, July 12-13, 2007 Proceedings. Springer. hlm. 112. ISBN 9783540736134.

- ^ Sorkin, Andrew Ross (4 May 2003). "Software Bullet Is Sought to Kill Musical Piracy". New York Times. Diakses tanggal 5 November 2011.

- ^ Singh, Vivek; Gupta, Himani (2012). Anonymous File Sharing in Peer to Peer System by Random Walks (Laporan teknis). SRM University. 123456789/9306.