Perangkat pembahaya

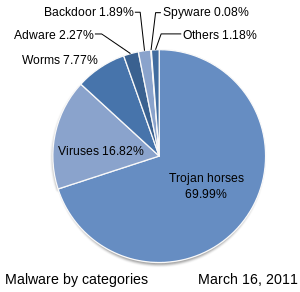

Malware (sebutan untuk perangkat lunak berbahaya) adalah perangkat lunak apa pun yang sengaja dirancang untuk menyebabkan kerusakan pada komputer, peladen, klien, atau jaringan komputer[1][2] (sebaliknya, perangkat lunak yang menyebabkan kerusakan yang tidak disengaja karena beberapa kekurangan biasanya digambarkan sebagai kutu perangkat lunak)[3] Berbagai jenis malware ada, termasuk virus komputer, cacing komputer, kuda troya, perangkat pemeras, perangkat pengintai, perangkat lunak beriklan, perangkat lunak jahat, dan scareware.

Program juga dianggap sebagai malware jika diam-diam bertindak melawan kepentingan pengguna komputer. Misalnya, pada satu titik, cakram Compact musik Sony secara diam-diam memasang rootkit pada komputer pembeli dengan maksud mencegah penyalinan ilegal, tetapi juga melaporkan kebiasaan mendengarkan pengguna, dan secara tidak sengaja menciptakan keamanan ekstra terhadap kerentanan.[4]

Serangkaian perangkat lunak antivirus, tembok api, dan strategi lain digunakan untuk membantu melindungi terhadap diperkenalkannya malware, untuk membantu mendeteksi jika malware tersebut sudah ada, dan untuk pulih dari aktivitas dan serangan berbahaya yang terkait dengan malware.[5]

Tujuan

Banyak program infeksi awal, termasuk Worm Internet pertama, ditulis sebagai eksperimen atau lelucon.[6] Saat ini, malware digunakan oleh peretas topi hitam dan pemerintah, untuk mencuri informasi pribadi, keuangan, atau bisnis.[7]

Malware kadang-kadang digunakan secara luas terhadap situs web pemerintah atau perusahaan untuk mengumpulkan informasi yang dijaga,[8] atau untuk mengganggu operasi mereka secara umum. Namun, malware dapat digunakan melawan individu untuk mendapatkan informasi seperti nomor identifikasi pribadi atau detail, nomor bank atau kartu kredit, dan kata sandi.

Program yang dirancang untuk memantau penelusuran web pengguna, menampilkan iklan yang tidak diminta, atau mengalihkan pendapatan pemasaran afiliasi disebut perangkat pengintai. Program perangkat pengintai tidak menyebar seperti virus; sebaliknya mereka umumnya dipasang dengan memanfaatkan celah keamanan. Mereka juga bisa disembunyikan dan dikemas bersama dengan perangkat lunak yang diinstal pengguna yang tidak terkait.[9] Rootkit Sony BMG dimaksudkan untuk mencegah penyalinan ilegal; tetapi juga melaporkan kebiasaan mendengarkan pengguna, dan secara tidak sengaja menciptakan kerentanan keamanan tambahan.

Malware Menular

Jenis malware, virus, dan worm yang paling terkenal, dikenal dengan cara penyebarannya, daripada jenis perilaku tertentu. Virus komputer adalah perangkat lunak yang menanamkan dirinya dalam beberapa perangkat lunak yang dapat dieksekusi lainnya (termasuk sistem operasi itu sendiri) pada sistem target tanpa sepengetahuan dan persetujuan pengguna dan ketika dijalankan, virus tersebut menyebar ke executable lainnya. Di sisi lain, worm adalah perangkat lunak malware yang berdiri sendiri yang secara aktif mentransmisikan dirinya melalui jaringan untuk menginfeksi komputer lain. Definisi-definisi ini mengarah pada pengamatan bahwa virus mengharuskan pengguna untuk menjalankan perangkat lunak yang terinfeksi atau sistem operasi untuk penyebaran virus, sedangkan worm menyebar sendiri.[10]

Penyembunyian

Kategori-kategori ini tidak saling eksklusif, jadi malware dapat menggunakan banyak teknik.[11] Bagian ini hanya berlaku untuk malware yang dirancang untuk beroperasi tanpa terdeteksi, bukan sabotase dan perangkat pemeras.

Virus

Virus komputer adalah perangkat lunak yang biasanya disembunyikan di dalam program lain yang tampaknya tidak berbahaya yang dapat menghasilkan salinan dirinya sendiri dan memasukkannya ke dalam program atau berkas lain, dan yang biasanya melakukan tindakan berbahaya (seperti menghancurkan data).[12] Contohnya adalah infeksi PE, suatu teknik, yang biasanya digunakan untuk menyebarkan malware, yang memasukkan data tambahan atau kode yang dieksekusi ke dalam file PE.[13]

Penguncian layar perangkat pemeras

'Kunci-layar', atau pengunci layar adalah jenis perangkat pemeras “polisi siber” yang memblokir layar pada Windows atau perangkat Android dengan tuduhan palsu dalam memanen konten ilegal, mencoba menakut-nakuti korban agar membayar biaya.[14] Jisut dan SLocker lebih memengaruhi perangkat Android daripada layar kunci lainnya, dengan Jisut membuat hampir 60 persen dari semua deteksi perangkat pemeras Android.[15]

Trojan horse

Trojan horse adalah program paling berbahaya yang salah mengartikan dirinya untuk menyamar sebagai program atau utilitas biasa yang tidak berbahaya untuk membujuk korban menginstalnya. Kuda Troya biasanya membawa fungsi destruktif tersembunyi yang diaktifkan ketika aplikasi dimulai. Istilah ini berasal dari kisah Yunani Kuno tentang kuda Troya yang digunakan untuk menyerbu kota Troya secara sembunyi-sembunyi.[16][17]

Rootkit

Setelah perangkat lunak berbahaya diinstal pada suatu sistem, penting bahwa perangkat lunak itu tetap disembunyikan, untuk menghindari deteksi. Paket perangkat lunak yang dikenal sebagai rootkit memungkinkan penyembunyian ini, dengan memodifikasi sistem operasi hos sehingga malware disembunyikan dari pengguna. Rootkit dapat mencegah proses berbahaya agar tidak terlihat dalam daftar proses sistem, atau menjaga berkasnya agar tidak terbaca.[18]

Penghindaran

Sejak awal 2015, sebagian besar malware telah memanfaatkan kombinasi banyak teknik yang dirancang untuk menghindari deteksi dan analisis.[19] Dari yang lebih umum, hingga yang paling tidak umum:

- penghindaran analisis dan deteksi dengan sidik jari lingkungan ketika dieksekusi.[20]

- metode deteksi alat otomatis yang membingungkan. Ini memungkinkan malware untuk menghindari deteksi oleh teknologi seperti perangkat lunak antivirus berbasis tanda tangan dengan mengubah peladen yang digunakan oleh malware.[21]

- penghindaran berbasis waktu. Ini adalah ketika malware berjalan pada waktu-waktu tertentu atau mengikuti tindakan tertentu yang diambil oleh pengguna, sehingga dieksekusi selama periode rentan tertentu, seperti selama proses but, sambil tetap tidak aktif selama sisa waktu.

- mengaburkan data internal sehingga alat otomatis tidak mendeteksi malware.[22]

Teknik yang semakin umum (2015) adalah perangkat lunak beriklan yang menggunakan sertifikat curian untuk menonaktifkan perlindungan anti-malware dan virus; solusi teknis tersedia untuk menangani perangkat lunak beriklan.[23]

Saat ini, salah satu cara penggelapan yang paling canggih dan tersembunyi adalah dengan menggunakan teknik menyembunyikan informasi, yaitu stegomalware. Sebuah survei tentang stegomalware diterbitkan oleh Cabaj et al. pada tahun 2018.[24]

Kerentanan

- Dalam konteks ini, dan secara keseluruhan, apa yang disebut "sistem" yang diserang dapat berupa apa saja dari satu aplikasi, melalui komputer lengkap dan sistem operasi, hingga jaringan besar.

- Berbagai faktor membuat sistem lebih rentan terhadap malware:

Kecacatan keamanan dalam perangkat lunak

Malware mengeksploitasi kecacatan keamanan (bug keamanan atau kerentanan) dalam desain sistem operasi, dalam aplikasi (seperti browser, mis. Versi Microsoft Internet Explorer yang didukung oleh Windows XP[25]), atau dalam versi plugin peramban yang rentan seperti Adobe Flash Player, Adobe Acrobat atau Reader, atau Java SE.[26] Kadang-kadang bahkan menginstal versi baru dari plugin semacam itu tidak secara otomatis menghapus instalasi versi lama. Saran keamanan dari penyedia plug-in mengumumkan pembaruan terkait keamanan.[27] Kerentanan umum diberikan ID CVE dan terdaftar dalam Basis Data Kerentanan Nasional AS. Secunia PSI[28] adalah contoh perangkat lunak, gratis untuk penggunaan pribadi, yang akan memeriksa PC untuk perangkat lunak kedaluwarsa yang rentan, dan berupaya memperbaruinya.

Desain tidak aman atau kesalahan pengguna

PC generasi awal harus dibut dari cakram flopi. Ketika built-in hard drive menjadi umum, sistem operasi biasanya dimulai dari mereka, tetapi dimungkinkan untuk boot dari perangkat boot lain jika tersedia, seperti cakram flopi, CD-ROM, DVD-ROM, kandar kilas USB atau jaringan. Adalah umum untuk mengonfigurasi komputer untuk melakukan booting dari salah satu perangkat ini jika tersedia. Biasanya tidak ada yang tersedia; pengguna akan dengan sengaja memasukkan, misalnya, CD ke optik drive untuk mem-boot komputer dengan cara khusus, misalnya, untuk menginstal sistem operasi. Bahkan tanpa booting, komputer dapat dikonfigurasikan untuk menjalankan perangkat lunak pada beberapa media segera setelah tersedia, mis. untuk autorun CD atau perangkat USB saat dimasukkan.

Bentuk infeksi ini sebagian besar dapat dihindari dengan memasang komputer secara default untuk mengebut dari hard drive internal, jika tersedia, dan tidak melakukan autorun dari perangkat. But yang disengaja dari perangkat lain selalu dimungkinkan dengan menekan tombol tertentu saat boot.

Perangkat lunak surel yang lebih lama akan secara otomatis membuka surel HTML yang berisi kode JavaScript yang berpotensi berbahaya. Pengguna juga dapat melakukan lampiran surel berbahaya yang disamarkan. Laporan Investigasi Pelanggaran Data 2018 oleh Verizon, yang dikutip oleh CSO Online, menyatakan bahwa surel adalah metode utama pengiriman malware, mencakup 92% dari pengiriman malware di seluruh dunia.[29]

Sejarah virus dan worm

Sebelum akses Internet meluas, virus menyebar di komputer pribadi dengan menginfeksi program yang dapat dijalankan atau sektor but cakram flopi. Dengan memasukkan salinan dirinya ke dalam instruksi kode mesin dalam program-program ini atau sektor but, virus menyebabkan dirinya dijalankan setiap kali program dijalankan atau cakram dibut. Virus komputer awal ditulis untuk Apple II dan Macintosh, tetapi mereka menjadi lebih luas dengan dominasi IBM PC dan sistem MS-DOS. Virus PC IBM pertama di "wild" adalah virus sektor but yang dijuluki (c) Brain,[30] yang dibuat pada 1986 oleh saudara Farooq Alvi di Pakistan.[31]

Worm pertama, program infeksi yang ditularkan melalui jaringan, tidak berasal dari komputer pribadi, tetapi pada sistem Unix multitasking. Worm pertama yang terkenal adalah Worm Internet tahun 1988, yang menginfeksi sistem SunOS dan VAX BSD. Tidak seperti virus, worm ini tidak memasukkan dirinya ke dalam program lain. Sebaliknya, ia mengeksploitasi celah keamanan (kerentanan) dalam program peladen jaringan dan mulai berjalan sendiri sebagai proses terpisah.[32] Perilaku yang sama juga digunakan oleh worm saat ini.[33]

Dengan munculnya platform Microsoft Windows pada 1990-an, dan makro fleksibel dari aplikasinya, menjadi mungkin untuk menulis kode infeksi dalam bahasa makro Microsoft Word dan program serupa. Virus makro ini menginfeksi dokumen dan templat daripada aplikasi (executable), tetapi mengandalkan fakta bahwa makro dalam dokumen Word adalah bentuk kode yang dapat dieksekusi.[34]

Strategi anti-malware

Ketika serangan malware semakin sering terjadi, perhatian mulai bergeser dari perlindungan virus dan perangkat pengintai, ke perlindungan malware, dan program yang telah dikembangkan secara khusus untuk memerangi malware. (Tindakan pencegahan dan pemulihan lainnya, seperti metode cadangan dan pemulihan, disebutkan dalam artikel virus komputer).

Perangkat lunak anti-virus dan anti-malware

Komponen khusus dari perangkat lunak anti-virus dan anti-malware, yang biasa disebut sebagai pemindai saat-akses atau waktu-nyata, menghubungkan jauh ke dalam inti atau kernel sistem operasi dan fungsinya dengan cara yang mirip dengan bagaimana malware tertentu akan berusaha untuk beroperasi, meskipun dengan izin pengguna untuk melindungi sistem. Kapan saja sistem operasi mengakses berkas, pemindai saat akses memeriksa apakah berkas tersebut merupakan berkas 'sah' atau tidak.

Program anti-malware dapat melawan malware dengan dua cara:

- Mereka dapat memberikan perlindungan waktu nyata terhadap pemasangan perangkat lunak malware di komputer. Jenis perlindungan malware ini bekerja dengan cara yang sama seperti perlindungan antivirus di mana perangkat lunak anti-malware memindai semua data jaringan yang masuk untuk malware dan memblokir segala ancaman yang datang.

- Program perangkat lunak anti-malware hanya dapat digunakan untuk mendeteksi dan menghapus perangkat lunak malware yang telah diinstal ke komputer. Jenis perangkat lunak anti-malware memindai isi registri Windows, berkas sistem operasi, dan program yang diinstal pada komputer dan akan memberikan daftar ancaman yang ditemukan, memungkinkan pengguna untuk memilih berkas yang akan dihapus atau disimpan, atau untuk membandingkan daftar ini ke daftar komponen malware yang dikenal, menghapus berkas yang cocok.[35]

Contoh perangkat lunak antivirus dan anti-malware Microsoft Windows termasuk Microsoft Security Essentials[36] opsional (untuk Windows XP, Vista, dan Windows 7) untuk perlindungan waktu nyata, Windows Malicious Software Removal Tool[37] (sekarang disertakan dengan Pembaruan (Keamanan) Windows pada "Patch Tuesday", Selasa kedua setiap bulan), dan Windows Defender (unduhan opsional dalam kasus Windows XP, menggabungkan fungsionalitas MSE dalam kasus Windows 8 dan yang lebih baru).[38]

Beberapa virus menonaktifkan Pemulihan Sistem dan alat Windows penting lainnya seperti Task Manager dan Command Prompt. Banyak virus semacam itu dapat dihapus dengan mengebut ulang komputer, memasuki mode aman Windows dengan jaringan,[39] dan kemudian menggunakan alat sistem atau Microsoft Safety Scanner.[40]

Implan perangkat keras dapat dari jenis apa pun, sehingga tidak ada cara umum untuk mendeteksi mereka.

Pemindaian keamanan situs web

Karena malware juga merusak situs web yang disusupi (dengan merusak reputasi, memasukkan daftar hitam di mesin pencari, dll.), Beberapa situs web menawarkan pemindaian kerentanan.[41][42] Pemindaian semacam itu memeriksa situs web, mendeteksi malware,[43] mungkin mencatat perangkat lunak yang ketinggalan zaman, dan dapat melaporkan masalah keamanan yang diketahui.

Isolasi "celah udara" atau "jaringan paralel"

"AirHopper",[44] "BitWhisper",[45] "GSMem" [46] dan "Fansmitter" [47] adalah empat teknik yang diperkenalkan oleh para peneliti yang dapat membocorkan data dari komputer yang berpetakan di udara menggunakan emisi elektromagnetik, termal, dan akustik.

Grayware

Grayware adalah istilah yang diterapkan pada aplikasi atau berkas yang tidak diinginkan yang tidak diklasifikasikan sebagai malware, tetapi dapat memperburuk kinerja komputer dan dapat menyebabkan risiko keamanan.[48]

Ini menjelaskan aplikasi yang berperilaku menjengkelkan atau tidak diinginkan, namun kurang serius atau menyusahkan daripada malware. Grayware mencakup perangkat pengintai, perangkat lunak beriklan, penelpon palsu, program lelucon, alat akses jarak jauh, dan program lain yang tidak diinginkan yang dapat merusak kinerja komputer atau menyebabkan ketidaknyamanan. Istilah ini mulai digunakan sekitar tahun 2004.[49]

Pembuat perangkat lunak Malwarebytes mencantumkan beberapa kriteria untuk mengklasifikasikan suatu program sebagai PUP.[50] Beberapa jenis perangkat lunak beriklan (menggunakan sertifikat curian) mematikan anti-malware dan perlindungan virus; solusi teknis yang tersedia.

Penelitian akademis

Gagasan program komputer yang mereproduksi diri dapat ditelusuri kembali ke teori awal tentang pengoperasian automata kompleks. John von Neumann menunjukkan bahwa secara teori suatu program dapat mereproduksi dirinya sendiri. Ini merupakan hasil yang masuk akal dalam teori komputabilitas. Fred Cohen bereksperimen dengan virus komputer dan mengonfirmasi postulat Neumann dan menyelidiki sifat-sifat malware lainnya seperti kemampuan deteksi dan kebingungan diri menggunakan enkripsi yang belum sempurna. Disertasi doktoralnya tahun 1987 adalah tentang virus komputer. Kombinasi teknologi kriptografi sebagai bagian dari muatan virus, mengeksploitasinya untuk tujuan serangan diinisialisasi dan diselidiki dari pertengahan 1990-an, dan termasuk perangkat pemeras awal dan ide-ide penghindaran.[51]

Lihat pula

- Algoritma pembuatan domain

- Keamanan komputer

- Pembajakan browser

- Botnet

- Pintu belakang

- Pemutar-nomor (Dialer)

- Eksploit

- Perekam ketikan (Keylogger)

- Rootkit

- Perangkat pengintai

- Trojan

- Virus komputer

- Cacing komputer

- Wabbit

- Penipuan dukungan teknis - panggilan telepon yang tidak diminta dari orang "dukungan teknis" palsu, mengklaim bahwa komputer memiliki virus atau masalah lain

Referensi

- ^ "Defining Malware: FAQ". technet.microsoft.com. Diakses tanggal 10 September 2009.

- ^ "An Undirected Attack Against Critical Infrastructure" (PDF). United States Computer Emergency Readiness Team(Us-cert.gov). Diakses tanggal 28 September 2014.

- ^ Klein, Tobias (2011-10-11). A Bug Hunter's Diary: A Guided Tour Through the Wilds of Software Security (dalam bahasa Inggris). No Starch Press. ISBN 978-1-59327-415-3.

- ^ Russinovich, Mark (31 October 2005). "Sony, Rootkits and Digital Rights Management Gone Too Far". Mark's Blog. Microsoft MSDN. Diarsipkan dari versi asli tanggal 2012-06-02. Diakses tanggal 29 July 2009.

- ^ "Protect Your Computer from Malware". Consumer Information (dalam bahasa Inggris). 2012-10-11. Diakses tanggal 2020-07-07.

- ^ Tipton, Harold F. (2002-12-26). Information Security Management Handbook, Volume 4 (dalam bahasa Inggris). CRC Press. ISBN 978-1-4200-7241-9.

- ^ Hernandez, Pedro. "Microsoft Vows to Combat Government Cyber-Spying". eWeek. Diakses tanggal 15 December 2013.

- ^ Kovacs, Eduard. "MiniDuke Malware Used Against European Government Organizations". softpedia (dalam bahasa english). Diakses tanggal 2020-07-07.

- ^ "Peer-to-Peer (P2P) File Sharing – Office of Information Technology" (dalam bahasa Inggris). Diakses tanggal 2020-07-07.

- ^ "Computer virus". Encyclopedia Britannica (dalam bahasa Inggris). Diakses tanggal 2020-07-07.

- ^ "All about Malware and Information Privacy". TechAcute (dalam bahasa Inggris). 2014-08-31. Diakses tanggal 2020-07-07.

- ^ "About viruses, worms, and Trojan horses". kb.iu.edu. Diakses tanggal 2020-07-07.

- ^ Szor, Peter (2005-02-03). The Art of Computer Virus Research and Defense: ART COMP VIRUS RES DEFENSE _p1 (dalam bahasa Inggris). Pearson Education. ISBN 978-0-672-33390-3.

- ^ "Rise of Android Ransomware, research" (PDF). ESET.

- ^ "State of Malware, research" (PDF). Malwarebytes.

- ^ "Trojan Horse Definition". techterms.com. Diakses tanggal 2020-07-07.

- ^ "Trojan Horse: [coined By MIT-hacker-turned-NSA-spook Dan Edwards] N". web.archive.org. 2017-07-05. Diakses tanggal 2020-07-07.

- ^ "Understanding Hidden Threats: Rootkits and Botnets | CISA". www.us-cert.gov. Diakses tanggal 2020-07-07.

- ^ "Evasive malware goes mainstream". Help Net Security (dalam bahasa Inggris). 2015-04-22. Diakses tanggal 2020-07-09.

- ^ "Barecloud | Proceedings of the 23rd USENIX conference on Security Symposium". dl.acm.org (dalam bahasa Inggris). Diakses tanggal 2020-07-09.

- ^ "The Four Most Common Evasive Techniques Used by Malware". The State of Security (dalam bahasa Inggris). 2015-04-28. Diakses tanggal 2020-07-09.

- ^ "Young, Adam; Yung, Moti (1997). "Deniable Password Snatching: On the Possibility of Evasive Electronic Espionage". Symp. on Security and Privacy". Wikipedia (dalam bahasa Inggris).

- ^ Casey, Henry T. (25 November 2015). "Latest adware disables antivirus software". Tom's Guide. Yahoo.com. Diakses tanggal 25 November 2015.

- ^ Cabaj, Krzysztof; Caviglione, Luca; Mazurczyk, Wojciech; Wendzel, Steffen; Woodward, Alan; Zander, Sebastian (2018-05). "The New Threats of Information Hiding: The Road Ahead". IT Professional. 20 (3): 31–39. doi:10.1109/MITP.2018.032501746. ISSN 1941-045X.

- ^ "Global Web Browser... Security Trends" (PDF). Kaspersky lab. November 2012.

- ^ Danchev, Dancho. "Kaspersky: 12 different vulnerabilities detected on every PC". ZDNet (dalam bahasa Inggris). Diakses tanggal 2020-07-07.

- ^ "Adobe Security Bulletins and Advisories". helpx.adobe.com. Diakses tanggal 2020-07-07.

- ^ "Secunia Personal Software Inspector 3.0". PCMAG (dalam bahasa Inggris). Diakses tanggal 2020-07-07.

- ^ https://enterprise.verizon.com/resources/reports/DBIR_2018_Report.pdf

- ^ LinkedIn. "How to Deal With Boot Sector Viruses". Lifewire (dalam bahasa Inggris). Diakses tanggal 2020-07-07.

- ^ "The first PC virus is credited to two brothers, Basit Farooq Alvi and Amjad Farooq Alvi, from Pakistan". Wikipedia (dalam bahasa Inggris).

- ^ "A Short History of Computer Viruses". Comodo Antivirus Blogs | Anti-Virus Software Updates (dalam bahasa Inggris). 2014-09-04. Diakses tanggal 2020-07-07.

- ^ May 2, Lucian Constantin on; 2018 (2018-05-02). "Cryptomining Worm MassMiner Exploits Multiple Vulnerabilities". Security Boulevard (dalam bahasa Inggris). Diakses tanggal 2020-07-07.

- ^ "Everything you need to know about macro viruses". us.norton.com (dalam bahasa Inggris). Diakses tanggal 2020-07-11.

- ^ "How Antivirus Software Works? | How Antivirus Detects Virus and Malware". antivirus.comodo.com (dalam bahasa Inggris). Diakses tanggal 2020-07-07.

- ^ ""Microsoft Security Essentials"". support.microsoft.com. Diakses tanggal 2020-07-07.

- ^ "Malware Removal | Anti-Malware | Remove Malware". web.archive.org. 2012-06-21. Diakses tanggal 2020-07-07.

- ^ "Download: Windows® Defender - Microsoft Download Center - Download Details". web.archive.org. 2012-06-22. Diakses tanggal 2020-07-07.

- ^ ""How do I remove a computer virus?"". support.microsoft.com. Diakses tanggal 2020-07-07.

- ^ levinec. "Microsoft Safety Scanner Download - Windows security". docs.microsoft.com (dalam bahasa Inggris). Diakses tanggal 2020-07-07.

- ^ "Website Security Check - Unmask Parasites". unmask.sucuri.net. Diakses tanggal 2020-07-07.

- ^ "Safe Browsing - Protecting Web Users for 5 Years and Counting". Google Online Security Blog (dalam bahasa Inggris). Diakses tanggal 2020-07-07.

- ^ Expert, WordPress Security (2018-05-23). "WordPress Malware Redirect Hack - How To Detect & Fix It". WP Hacked Help Blog - Latest WordPress Security Updates (dalam bahasa Inggris). Diakses tanggal 2020-07-07.

- ^ M. Guri, G. Kedma, A. Kachlon and Y. Elovici, "AirHopper: Bridging the air-gap between isolated networks and mobile phones using radio frequencies," Malicious and Unwanted Software: The Americas (MALWARE), 2014 9th International Conference on, Fajardo, PR, 2014, pp. 58-67.

- ^ M. Guri, M. Monitz, Y. Mirski and Y. Elovici, "BitWhisper: Covert Signaling Channel between Air-Gapped Computers Using Thermal Manipulations," 2015 IEEE 28th Computer Security Foundations Symposium, Verona, 2015, pp. 276-289.

- ^ GSMem: Data Exfiltration from Air-Gapped Computers over GSM Frequencies. Mordechai Guri, Assaf Kachlon, Ofer Hasson, Gabi Kedma, Yisroel Mirsky, and Yuval Elovici, Ben-Gurion University of the Negev; USENIX Security Symposium 2015

- ^ Hanspach, Michael; Goetz, Michael; Daidakulov, Andrey; Elovici, Yuval (2016). "Fansmitter: Acoustic Data Exfiltration from (Speakerless) Air-Gapped Computers". arΧiv:1606.05915 [cs.CR].

- ^ "Grayware Removal Instructions and Overview - Spyware Loop". web.archive.org. 2014-07-15. Diakses tanggal 2020-07-07.

- ^ "Threat Encyclopedia - Trend Micro USA". www.trendmicro.com (dalam bahasa Inggris). Diakses tanggal 2020-07-07.

- ^ "PUP Reconsideration Information & Request Form". Malwarebytes (dalam bahasa Inggris). Diakses tanggal 2020-07-07.

- ^ Young, Adam; Yung, Moti (2004). Malicious cryptography : exposing cryptovirology. Library Genesis. Hoboken, NJ : Wiley.

Pranala luar

- Malicious Software di Curlie (dari DMOZ)

- Bacaan Lebih Lanjut: Makalah Penelitian dan Dokumen tentang Malware di IDMARCH (Int.Digital Media Archive)

- Advanced Malware Cleaning – sebuah video Microsoft